Расшифровка блатных автомобильных номеров | Дубли.рф

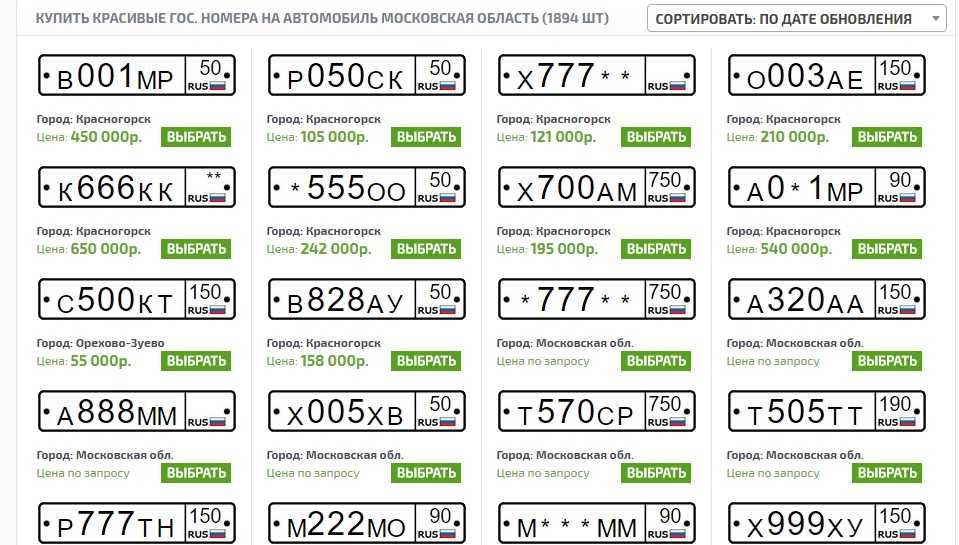

Часто наше внимание на дороге цепляют «красивые» автомобильные номера. Их обычно называют блатными, ведь получение такого сложно назвать счастливой случайностью. Совпадающие или зеркальные буквы и цифры, а также сочетания, наделяемые особым смыслом. Своеобразной расшифровкой таких «блатных» номеров наверно занимался каждый, но на самом деле, многие из них имеют вполне конкретную подоплеку и могут давать определенный сигнал сотрудникам ДПС и другим участникам движения. Невозможно дать однозначную расшифровку всем автомобильным номерам, поэтому в списке приведены самые распространенные из них.

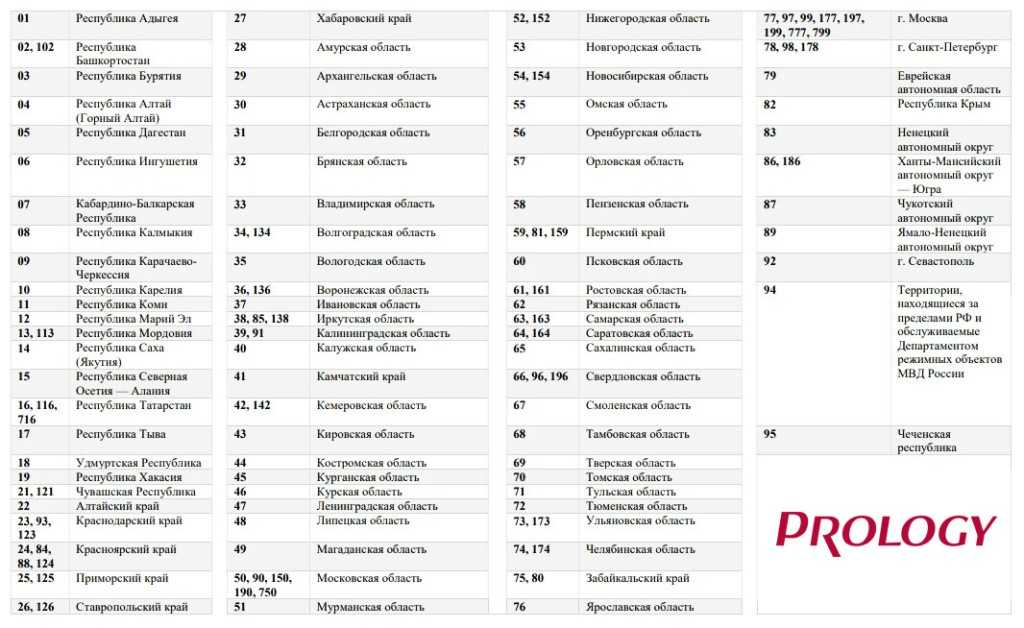

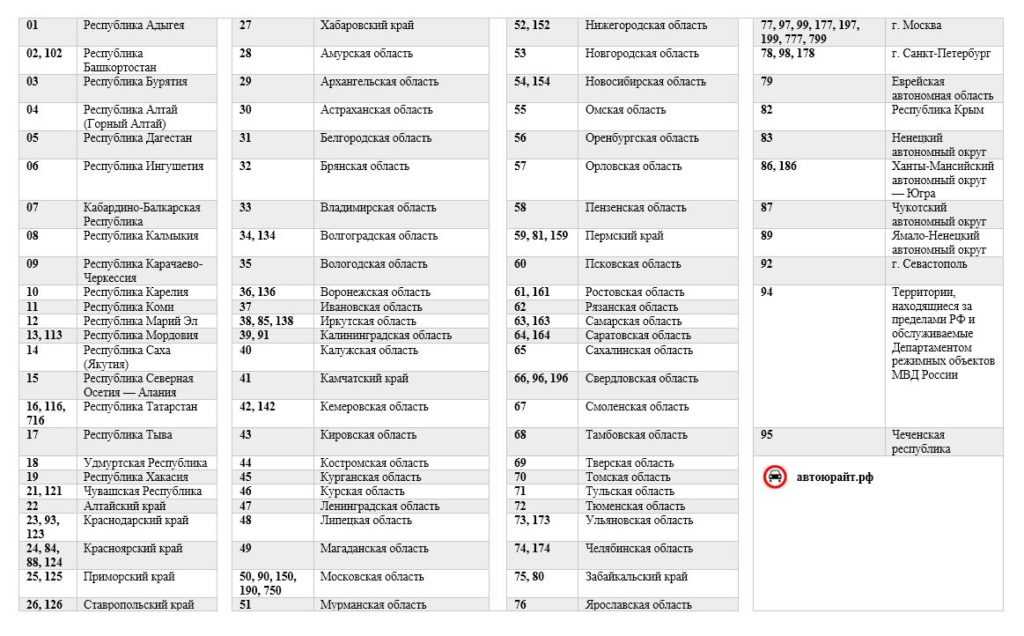

МОСКВА

ЕКХ77 — номера, выделенные для автомобилей Федеральной службы охраны (ФСО) РФ. Распространенной версией расшифровки такого набора букв является история, некогда представленная в журнале «Автопилот». Согласно ей, желая добавить к уже закрепленной за ФСО серии ААА новую, начальник службы, Юрий Крапивин обратился к Борису Ельцину, бывшему тогда президентом РФ. Вместе они выбрали ЕКХ как сокращение от «Ельцин+Крапивин=Хорошо». Официальной же расшифровкой считается «единое кремлевское хозяйство». Есть еще один вариант, прижившийся в народе — «Еду как хочу». Сейчас эту серию можно встретить нечасто.

Вместе они выбрали ЕКХ как сокращение от «Ельцин+Крапивин=Хорошо». Официальной же расшифровкой считается «единое кремлевское хозяйство». Есть еще один вариант, прижившийся в народе — «Еду как хочу». Сейчас эту серию можно встретить нечасто.

ЕКХ 99, ЕКХ 97, ЕКХ 177, СКА77 – Федеральная служба охраны РФ.

ХКХ77 – частично автономера ФСБ, частично распродана.

САС77 — сейчас не встречается, когда-то принадлежала ФСБ.

АОО77, ВОО77, МОО77, СОО77 — характерны для автомобилей, которые приписаны к Управлению делами президента.

КОО77 — Конституционный суд, частники.

AMP97 — серия образовалась в результате борьбы с большим количеством спецсигналов. Эти блатные номера были выданы автомобилям, за которыми, вне зависимости от принадлежности, было сохранено право использовать синие фонари (за исключением АААФЛ). Так, часть серии принадлежит ФСБ, часть МВД и часть другим структурам, например, администрации президента.

АКР177, ВКР177, ЕКР177, ККР177 – также были выданы тем, кто попал под отмену использования синих автомобильных мигалок. Из последних двух серий, вероятно, что-то досталось и частникам.

Из последних двух серий, вероятно, что-то досталось и частникам.

ЕРЕ177 – около 300 номеров послужило заменой для «флаговых» ГосДумы. Народная расшифровка – «Единая Россия едет».

ООО77, 99, 97, 177, 199 — сейчас по большей части частники и коммерсанты.

CCC77 — серия отличает автомобили Фельдъегерской службы, Центра спецсвязи, Министерства связи и «близких» к ним структур, а также может использоваться на личном транспорте. В народе известная расшифровка таких блатных номеров — «три Семёна».

CCC99 — преимущественно частники.

CCC97 — ГЦСС и частные.

МММ77, 99 — сейчас – частники, до появления синих автомобильных номеров – МВД.

ААА77, 99, 97, 177, 199 — сейчас с высокой вероятностью частники.

ХХХ99 — частники, ФСБ.

ККК99 — частники.

ННН99 – могут быть у сотрудников налоговой полиции, ГНК, частников.

Другие одинаковые буквы — просто «красивые» автомобильные номера. Расшифровку можно додумать самим.

АММ77 — серия для личных авто блатных и служебных начальства ГИБДД в столице, раньше предназначалась для машин МВД РФ.

*ММ77 — прежде чем появились синие автомобильные номера, использовалась Московской милицией.

АМР77 — ранее только автомобили ЦАБ МВД РФ, а сейчас частные машины руководства и обычных граждан.

КМР77 — простые блатные номера.

ММР77 — частники, немного ФСБ.

РМР77 — серия соответствует автомобилям Министерства юстиции.

ТМР77 — недоступные в базе транспортные средства Департамента обеспечения правопорядка на закрытых территориях и режимных объектах, в том числе космонавты и частники.

АМО77 — администрация Москвы, частники. Первоначально у этих автомобильных номеров была еще одна особенность: отсутствовал триколор, а буквы rus были объемными.

АМО99, 97 — блатные частники, в т. ч. имеющие непосредственное отношение к администрации Москвы.

НАА99, ТАА99, САА99, ХАА99 – «закрытые» в базах серии (ПОПИЗ – по письменному запросу).

EPE177 — депутаты Федерального собрания, частники (народная расшифровка — «Единая Россия Едет»).

СКО199 — Следственный комитет при прокуратуре Российской Федерации.

Одинаковые буквы и цифры 177 – блатные, крайне распространенные около здания Госавтоинспекции на Садовой-Самотечной.

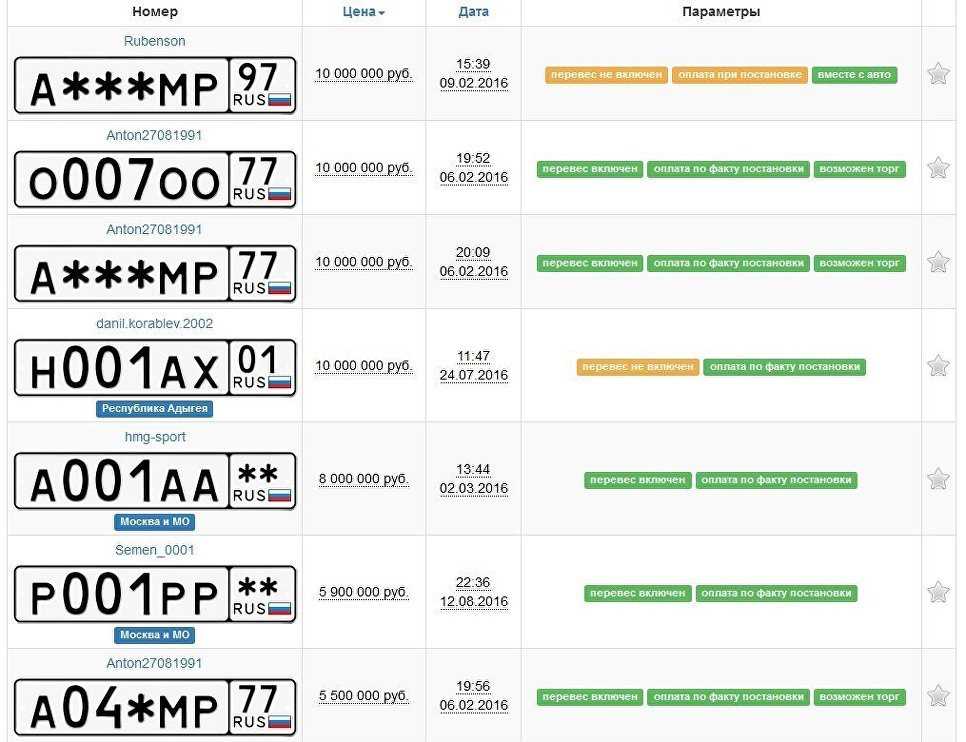

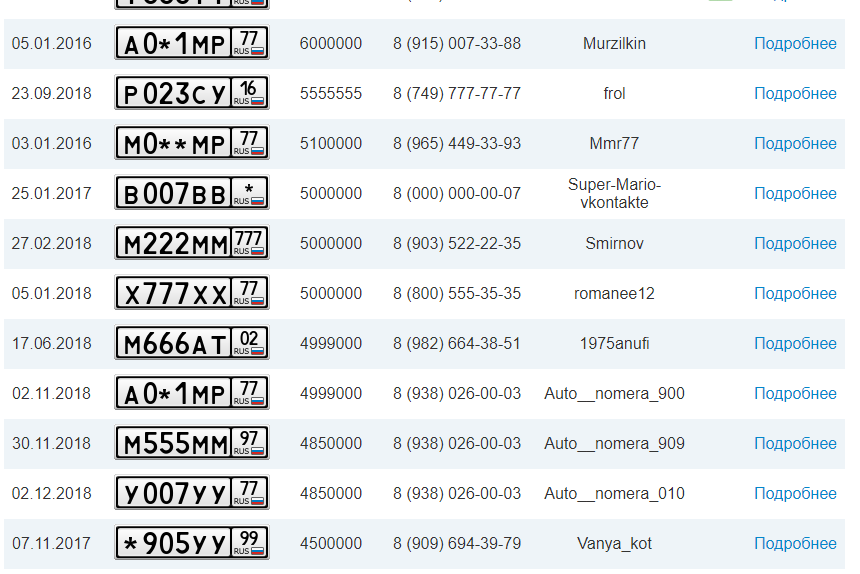

Любые «круглые» номера, особенно первые десятки с двумя нулями в начале (001-009) или конце (100, 200, …, 900), с тремя одинаковыми цифрами (111, 222, …, 999), самые престижные блатные сочетания — 77777 или 99999, у которых все цифры, включая код региона, совпадают.

НОВОСИБИРСКАЯ ОБЛАСТЬ

ААА54 — первые сто номеров принадлежат полпреду президента, дальше – блатные.

ННН54 — автомобили мэрии Новосибирска, администрации Новосибирской области и областного совета. Среди горожан популярная расшифровка «Не трожь Новосибирское Начальство». Интересно, что броневики одного из коммерческих банков тоже используют номера «ННН», но кемеровские.

АСК54 — УФСБ по Новосибирской области, после 200-го — блатные.

АНО54 — старая серия для администрации Новосибирской области (использовалась до введения «ННН»).

РРР54 МОР54 — «морозовские» номера, такая расшифровка связана с введением их бывшим начальником УГИБДД Петром Морозовым.

НСО54 — блатная «яковлевская» серия, название получила благодаря бывшему начальнику УГИБДД Виталию Яковлеву.

МРО54 — Когда в серии автомобильного номера запретили использовать букву D, сменили старую MVD54. С приходом начальника УГИБДД С. В. Штельмаха снова была заменена. В народе господствовала такая расшифровка: «Менты Разочаровали, Обидно».

ООМ54 — спецсерия начальника УГИБДД С. В. Штельмаха.

МВУ54 — номера ГУВД по НСО.

ВВВ54 — серия начальника ГУВД по Новосибирской области.

УВУ54 — используется РУВД и ГАИ.

УВО54 — Управление вневедомственной охраны при ГУВД по НСО.

Другие серии номеров с мигалками

ВМР – правительство, частные лица, банки.

ЕЕЕ – частные лица, имеющие блат в ГИБДД. Даже в расшифровке не нуждается, судя по буквам, обладатели довольны.

ККХ – ФСБ, ФСО и пр.

КММ – пожарные и блатные.

ОМР – правительство, банки, избранные частники.

СММ – полиция и часть по блату (СММ обычно расшифровывают как маркетинг в социальных медиа, ну может кто-то из них действительно там работает).

ССС – ФСО, ФСБ, правительство, частные лица, имеющие блат в ГИБДД.

УМР – правительство и частники по блату.

УУУ – исключительно блатные.

Расшифровка блатных автомобильных номеров поможет вам чуть лучше понимать происходящее на дороге. Воспользуйтесь возможностью перерегистрации автомобиля с сохранением номеров, если не хотите расставаться со своим номерным знаком при смене авто.

Расшифровка номера LPR, DPR и RSO на авто с кодом страны

9312

Маркировка автомобилей других стран всегда была и остается острым вопросом. Начиная с кодировки кузова и заканчивая регистрационными номерами, все этим моменты могут отличаться в зависимости от конкретных требований в той или другой стране. В этом случае, казалось бы легально купленный автомобиль, может быть юридически незаконным на территориях, которые являются непризнанными.

1 Расшифровка номера LPR и DPR на авто

2 Как быть с расшифровкой кода номера RSO

Такая же ситуация произошла на территориях Донецка, Луганска и Южной Осетии. Сегодня мы подробнее расскажем Вам о принципах и причинах нанесения, указанных выше буквенных обозначений на автомобили. Постараемся дать точные расшифровки по международному стандарту и в целом освежить Ваши знания по данной теме вопроса

Сегодня мы подробнее расскажем Вам о принципах и причинах нанесения, указанных выше буквенных обозначений на автомобили. Постараемся дать точные расшифровки по международному стандарту и в целом освежить Ваши знания по данной теме вопроса

Расшифровка номера LPR и DPR на авто

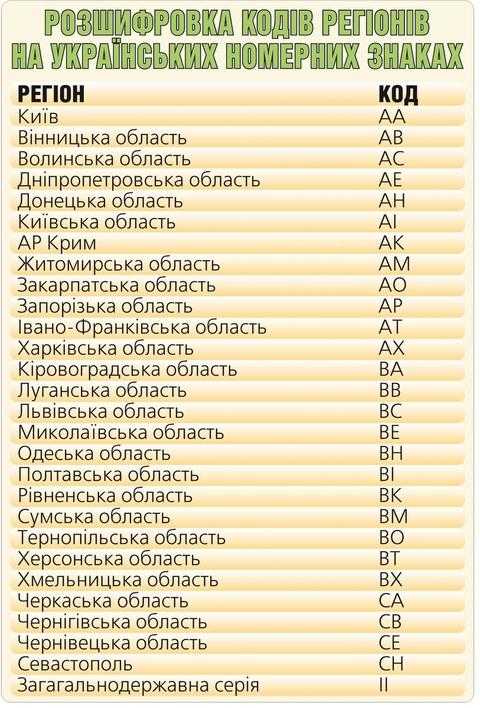

По известным всем политическим событиям, почти 6 лет назад, территории Донецка и Луганска были провозглашены самостоятельными Республиками. Мы не будем влезать в бюрократическую сторону вопроса, однако скажем, что практически сразу после этого, властями были выпущены новые форматы автомобильных номеров. Вскоре по дорогам стали ездить автомобили с буквенными аббревиатурами LPR и DPR вместо указателя страны. Так скоро это сделано было не случайно:

- Машины необходимо было как-то идентифицировать и отличать те, что приехали из Украины, России и любой другой страны.

- При пересечении, например с Россией, могли включиться различные юридические формальности, навроде регистрационных данных страны, к которой принадлежит номерной знак.

- Также такой транспорт труднее угнать.

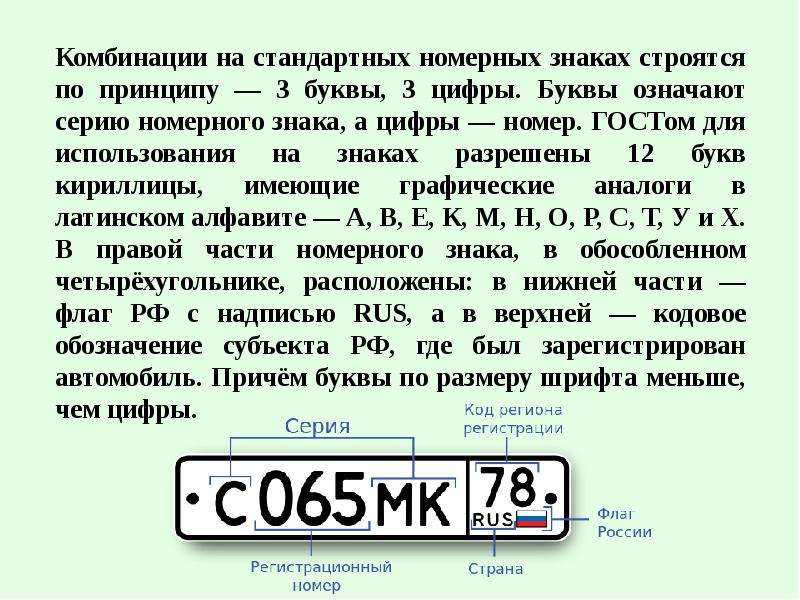

В итоге были разработаны и выпущены стандарты новых номеров. Внешне они схожи с российскими, однако изготовлены без наличия защитных голографических средств и отверстий под крепления. Формат имеет также схожий вариант и состоит из 3 букв латинского алфавита и 3 цифр.

В ходе доработок, было решено также поместить аббревиатуру под флагом конкретной республики. Расшифровка при этом следующая:

- LPR — Lugansk People Republic. Или Луганская Народная Республика (ЛНР).

- DPR — Donetsk People Republic. Донецкая Народная Республика (ДНР).

По причине того, что указанные области остаются не признанными, водители при пересечении границы с Украиной, обязаны перекручивать номера и устанавливать прежние украинские. При пересечении границы России, этого делать не нужно, т.к в 2017 году Президент подписал указ. Согласно ему автомобили из самопровозглашенных Республик (ДНР и ЛНР) отныне могут официально пересекать государственную границу РФ без ограничений.

Как быть с расшифровкой кода номера RSO

Аналогичной остается ситуация с территорией самопровозглашенной Южной Осетии. На момент выхода из состава Грузинской ССР, номерные знаки решено было оставить схожими с образцом 1977 года, когда указывались 3 цифры и 4 буквы. Однако почти 15 лет назад, было решено обновить формат регистрационных номеров.

Отныне он стал похожим на российский и помимо флага и аббревиатуры RSO (Republic of South Ossetia), в своем своем составе содержал 3 цифры и 3 буквы латинского алфавита. На представленном выше примере, показан номер автомобилей государственной службы охраны. На гражданских вариантах, форма выглядит несколько иначе и представлен в виде: «АА 111 А».

Соцсети:

Секретный язык: криптография и секретные коды

Рон Хипшман

Когда вы были ребенком, у вас было декодерное кольцо «Капитан Миднайт»? С его помощью вы могли отправлять сообщения друзьям, которые никто другой не мог прочитать. Или, возможно, вы помните, что использовали специальные символы, чтобы писать заметки к вашей «выжимке» в классе. Если бы записка была перехвачена, ваш учитель ничего бы не узнал о вашем романе.

Если бы записка была перехвачена, ваш учитель ничего бы не узнал о вашем романе.

В более серьезных целях наши военные и дипломатические силы используют коды и шифры для защиты конфиденциальной информации от посторонних глаз. Компании также отправляют данные, которые были закодированы, чтобы попытаться защитить коммерческую тайну и закулисные сделки. В конце концов, вы бы не хотели, чтобы ваш конкурент знал, что вы собираетесь приобрести его компанию с помощью выкупа за счет заемных средств.

Изучение шифрования и кодирования (на передающем конце), а также расшифровки и декодирования (на принимающем конце) называется криптографией от греческого κρυπτός (kryptos) — скрытое и γράφειν (graphia) — письмо. Если вы не знаете греческого языка (а немногие из нас знают), приведенные выше буквы сами по себе могут быть формой кода! Хотя различие нечеткое, шифры отличаются от кодов. Когда вы заменяете одно слово другим словом или предложением, например, используя словарь иностранного языка, вы используете код.

Для того чтобы шифр был полезным, необходимо знать некоторые вещи как на передающей, так и на принимающей сторонах.

- Алгоритм или метод , используемый для шифрования исходного сообщения (известного как открытый текст).

- Ключ , используемый с алгоритмом для обеспечения как шифрования, так и дешифрования открытого текста.

- период или время , в течение которого действует ключ.

По аналогии, чтобы попасть в свой дом, вы должны вставить ключ в замок, чтобы открыть дверь. Этот процесс (использование ключа и замка) и есть метод или алгоритм. Теперь этот метод работает только в том случае, если у вас есть правильный ключ, чтобы воткнуть его в замок, и ваш ключ будет действителен только до тех пор, пока вы проживаете в конкретном жилище. Следующий житель поменяет замки на другой ключ, чтобы убедиться, что вы не сможете войти, даже если вы знаете метод.

Следующий житель поменяет замки на другой ключ, чтобы убедиться, что вы не сможете войти, даже если вы знаете метод.

Выбор трех вышеуказанных пунктов — алгоритма, ключа и периода — зависит от ваших потребностей. Если вы находитесь на поле боя и получаете текущие тактические данные, вам нужен алгоритм, позволяющий легко расшифровать сообщение в пылу битвы. С другой стороны, вы также должны исходить из того, что ваш оппонент перехватил ваше зашифрованное сообщение и пытается его взломать. Следовательно, вы должны выбрать алгоритм (метод), который достаточно сложен, чтобы к тому времени, когда ваш оппонент разберется с ним, данные были бесполезны. Чем проще алгоритм вы выберете, тем чаще вам придется менять ключ, открывающий код — если вы хотите держать своего врага в неведении.

Шифры делятся на две основные категории; шифры замены и шифры перестановки. Шифры подстановки заменяют буквы в открытом тексте другими буквами или символами, сохраняя порядок, в котором символы располагаются одинаково. Шифры перестановки сохраняют все исходные буквы нетронутыми, но меняют их порядок. Результирующий текст любого метода шифрования называется зашифрованным текстом. Конечно, вы можете использовать оба метода один за другим, чтобы еще больше запутать непреднамеренного получателя. Чтобы получить представление об этих методах, давайте взглянем на некоторые шифры.

Шифры перестановки сохраняют все исходные буквы нетронутыми, но меняют их порядок. Результирующий текст любого метода шифрования называется зашифрованным текстом. Конечно, вы можете использовать оба метода один за другим, чтобы еще больше запутать непреднамеренного получателя. Чтобы получить представление об этих методах, давайте взглянем на некоторые шифры.

Подстановочные шифры и кольца декодирования

Мы постоянно используем подстановочные шифры. (На самом деле шифры подстановки в большинстве случаев можно было бы правильно назвать кодами.) Код Морзе, стенография, семафор и код ASCII, с которым эти символы хранятся внутри моего Macintosh, — все это примеры. (ASCII расшифровывается как Американский стандартный код для обмена информацией, если вам интересно.) Единственная разница между ними и шпионскими кодами заключается в том, что приведенные выше примеры стандартизированы, чтобы их знали все.

Кольцо декодера Captain Midnight (которое также является кольцом «кодировщика») позволяет выполнять простой шифр замены. Обычно он имеет два концентрических колеса букв, от A до Z. Вы вращаете внешнее кольцо и заменяете буквы в своем сообщении, найденные на внешнем кольце, буквами, расположенными непосредственно под ним на внутреннем кольце (см. схему). Здесь алгоритм заключается в смещении алфавита, а ключом является количество символов для его смещения. Юлий Цезарь использовал эту простую схему со смещением на 3 символа (он поставил бы букву «А» на внешнем кольце букв над буквой «D» на внутреннем кольце, если бы у него было декодерное кольцо капитана Миднайта). Слово «ЭКСПЛОРАТОРИУМ». » становится «HASORUDWRULXP.» Такая схема была легко взломана и показала определенную наивность со стороны Цезаря в отношении вражеской разведки.

Обычно он имеет два концентрических колеса букв, от A до Z. Вы вращаете внешнее кольцо и заменяете буквы в своем сообщении, найденные на внешнем кольце, буквами, расположенными непосредственно под ним на внутреннем кольце (см. схему). Здесь алгоритм заключается в смещении алфавита, а ключом является количество символов для его смещения. Юлий Цезарь использовал эту простую схему со смещением на 3 символа (он поставил бы букву «А» на внешнем кольце букв над буквой «D» на внутреннем кольце, если бы у него было декодерное кольцо капитана Миднайта). Слово «ЭКСПЛОРАТОРИУМ». » становится «HASORUDWRULXP.» Такая схема была легко взломана и показала определенную наивность со стороны Цезаря в отношении вражеской разведки.

Сменные шифровальные диски

Щелкните здесь, чтобы загрузить копию шифровальных дисков (12k PDF). Скопируйте и вырежьте два колеса. Поместите меньшее колесо поверх большого колеса и поверните их так, чтобы ваша «ключевая буква» на маленьком колесе оказалась под буквой «А» на большом колесе. Теперь вы можете зашифровать свой открытый текст и передать его своему другу, который знает нужную ключевую букву.

Теперь вы можете зашифровать свой открытый текст и передать его своему другу, который знает нужную ключевую букву.

Вы могли бы немного усложнить расшифровку своего зашифрованного текста, если бы бросили в шляпу 26 листков бумаги, на каждом из которых была написана буква алфавита, вытащили их по одному и положили рядом по обычному алфавиту. Результат может выглядеть следующим образом (я просто использовал порядок клавиш на клавиатуре, так что вы можете назвать это кодом «Qwerty»):

Буква открытого текста A B C D E F G H I J K L M N O P Q R S T U V W X Y Z

Буква шифртекста Q W E R T Y U I O P A S D F G H J K L Z X C V B N M

Вы можете создать секретное сообщение из приведенной выше таблицы. Каждый раз, когда вы видите «I», вы заменяете «O» под ним и так далее для других символов. Сообщение «Встретимся после школы за спортзалом» будет читаться как

«DTTZ DT QYZTK LEIGGS WTIOFR ZIT UND».

Длина слов, особенно коротких слов, дает важные сведения о характере кода (см. частотные диаграммы). Чтобы помочь скрыть свое сообщение, игнорируйте пробелы и разбивайте сообщение на куски одинакового размера. В шпионском бизнесе принято пять букв, поэтому ваше сообщение выглядит так (обратите внимание, что в конце добавлен дополнительный «фиктивный» символ «М», чтобы оно получилось с группой из 5 букв. Ваш получатель не должен иметь проблема с лишним символом.):

частотные диаграммы). Чтобы помочь скрыть свое сообщение, игнорируйте пробелы и разбивайте сообщение на куски одинакового размера. В шпионском бизнесе принято пять букв, поэтому ваше сообщение выглядит так (обратите внимание, что в конце добавлен дополнительный «фиктивный» символ «М», чтобы оно получилось с группой из 5 букв. Ваш получатель не должен иметь проблема с лишним символом.):

DTTZD TQYZT KLEIG GSWTI OFRZI TUNDM

Другая популярная система, называемая диаграммным шифром, используемая многими детьми в школе, заменяет буквы символами вместо других букв. Эта система, по сути, такая же, как и система замены букв, но ее легче запомнить, чем 26 случайно выбранных букв. Он использует доски для игры в крестики-нолики и два крестика, как показано ниже.

То же секретное сообщение, что и выше, с использованием линий, окружающих каждую букву (и включая точку, где это необходимо), становится:

Несмотря на то, что это выглядит как не поддающийся расшифровке текст пришельца из космоса, у кабинетного криптолога на его расшифровку уйдет не более 10 минут.

Фрэнсис Бэкон создал один из самых интересных шифров подстановки. Он использовал два разных шрифта, немного различающихся по весу (жирности). Он разбил свой зашифрованный текст на 5 групп символов, каждая из которых представляла бы один символ в его открытом тексте. В зависимости от того, какие символы группы были выделены жирным шрифтом, можно было определить символ открытого текста, используя следующую таблицу (* означает обычный символ, а B — жирный символ)

A=***** G=**BB* M=*BB** S=B**B* Y=BB*** B=****B H=**BBB N=*BB*B T=B**BB Z=BB**B C=***B* I=*B*** O=*BBB* U=B*B** D=***BB J=*B**B P=*BBBB V=B*B*B E=**B** K=*B*B* Q=B**** W=B*BB* F=**B*B L=*B*BB R=B***B X=B*BBB

Наше то же секретное сообщение, что и выше, выглядело бы следующим образом (жирные и простые буквы Бэкона были менее очевидны, чем приведенные ниже):

Т о б е или н о т к б е й а т я с т ч е q уэст и о.Whet h er ' t is no ble r i n the mi n d to s uf

f er th es lin gs a nd ar ro w s o f out ra geous fort u n e или t o t ak e ar m s ag a i ns t a sea o f tr oub l es a nd by o pp o s в g закончить их?

Чтобы расшифровать, мы просто разбиваем символы на группы по 5 и используем приведенный выше ключ, чтобы найти открытое текстовое сообщение.

М Е Е Т М Е Б Е T ob eo rn o tt ob e th a ti st h eq ue st i on Whet 5 h 9001 С И Н Д Т Е Г no ble r i nth e mi n d tos uf f er th es lin gs a nd ar ro w Й М А Ф Т Е Р С so fou t ra ge ousfo rt u n e or t ot ak e ar m sag a i ns t a Ч О О Л море o f tr oub l esa n d byo pp o s in gendt кромка?

Транспозиционные шифры

Возвращаясь к школьным дням, о-о-о-яй помни-рей иг-пай атин-лей? Pig-latin — это форма транспозиционного шифра, в которой исходные буквы остаются нетронутыми (хотя и с добавлением суффикса «ay»), но каким-то образом переставляются.

Возвращаясь задолго до ваших школьных дней, в 5 век до нашей эры, спартанцы использовали интересный транспозиционный шифр, называемый скиталой . В скитале использовался цилиндр с лентой, спирально обернутой вокруг него от одного конца до другого. Сообщение было написано на лентах, а затем развернуто с цилиндра. Только тот, у кого цилиндр такого же диаметра, мог перевернуть и прочитать сообщение.

Скитейл зависел от части оборудования, цилиндра, захват которого противником ставил под угрозу всю систему. Кроме того, получатель мог потерять или сломать цилиндр и, следовательно, потерять способность расшифровывать любое сообщение. Было бы лучше, если бы метод был полностью «интеллектуальным» и его можно было бы запомнить и использовать, не прибегая к физическому устройству.

Поскольку и отправитель, и получатель транспонированного зашифрованного текста должны согласовать и запомнить этот алгоритм или метод шифрования и дешифрования, было бы неплохо что-нибудь простое. Поскольку геометрические фигуры легко запоминаются, они служат основой для целого класса транспозиционных шифров. Давайте поместим наше сообщение в форму коробки. Так как имеется 29 символов, мы добавим фиктивный символ («О»), чтобы получилось 30, и напишем сообщение в поле шесть на пять.

Поскольку геометрические фигуры легко запоминаются, они служат основой для целого класса транспозиционных шифров. Давайте поместим наше сообщение в форму коробки. Так как имеется 29 символов, мы добавим фиктивный символ («О»), чтобы получилось 30, и напишем сообщение в поле шесть на пять.

ВСТРЕТЬ МЕНЯ А Ф Т Е Р С Ч О О Л Б Э Х И Н Д Т Х Е Г И М О

Теперь мы можем расшифровать сообщение, перемещаясь по столбцам, а не по строкам. Мы снова разобьем символы на группы по пять, чтобы не было никаких подсказок о размерах слов. Результат выглядит следующим образом:

MACEH EFHHE ETOIG TEONY MRLDM ESBTO

Настоящее разнообразие начинается, когда вы понимаете, что вам не нужно записывать открытый текст в поле строка за строкой. Вместо этого вы можете следовать схеме, состоящей из зигзагов по горизонтали, вертикали или диагонали, или по спирали внутрь или наружу (по часовой стрелке или против часовой стрелки), или во многих других вариациях (см. схему ниже).

После того, как вы поместили текст в выбранную форму, используя один маршрут, вы можете затем зашифровать его, выбрав другой путь через текст. Вы и ваш партнер просто должны согласовать маршрут чтения, маршрут транскрипции (шифрования) и отправную точку, чтобы иметь систему. Эти системы называются маршрутными транскрипциями.

Вы и ваш партнер просто должны согласовать маршрут чтения, маршрут транскрипции (шифрования) и отправную точку, чтобы иметь систему. Эти системы называются маршрутными транскрипциями.

Вот еще раз наше сообщение. Маршрут чтения закручивается против часовой стрелки внутрь, начиная с правого нижнего угла (левая диаграмма). Маршрут транскрипции (правая диаграмма) представляет собой зигзагообразную диагональ, начинающуюся в левом нижнем углу. Зашифрованный текст становится:

EAMTN FTDIE EHOTE RHMEM BYESC GLOHO

Чтобы расшифровать, вы заполняете поле ввода, следуя зигзагообразным маршрутом, и читаете сообщение, используя спиральный маршрут.

Другой тип шифра перестановки использует ключевое слово или фразу, чтобы перепутать столбцы. Это называется столбцовой транспозицией. Это работает следующим образом: сначала придумайте секретное ключевое слово. Нашим будет слово СЕКРЕТ. Затем напишите его над столбцами букв в квадрате и пронумеруйте буквы ключевого слова так, как они упадут, если мы расположим их в алфавитном порядке. (Если есть повторяющиеся буквы, такие как «Е», они нумеруются слева направо.)

(Если есть повторяющиеся буквы, такие как «Е», они нумеруются слева направо.)

5 2 1 4 3 6 С Е К Р Е Т ВСТРЕТЬ МЕНЯ А Ф Т Е Р С Ч О О Л Б Э Х И Н Д Т Х Е Г И М О

Теперь запишите столбцы в порядке, указанном номерами. Результирующий зашифрованный текст выглядит следующим образом:

ETOIG EFHHE MRLDM TEONY MACEH ESBTO

Как видите, это просто другое расположение предыдущего зашифрованного текста, но, по крайней мере, оно не соответствует какой-то регулярной схеме. Мы могли бы легко сделать это немного сложнее, заполнив квадрат по более сложному пути. Мы также могли бы использовать любую геометрическую фигуру, отличную от прямоугольника, и комбинировать подстановку и транспонирование. Единственная проблема, которая может возникнуть, заключается в том, что расшифровка может стать настолько сложной, что она навсегда останется секретом на принимающей стороне! Если подумать, она никогда не встречала меня за спортзалом…

Частоты

Порядок частотности одиночных букв:

E T O A N I R S H D L C W U M F YG P B V K X Q J Z

Порядок частотности диграфов (двухбуквенных комбинаций): th er 900 5 nt ea ti to it st io le is ou ar as de rt ve

Порядок частоты триграфов:

the and th ent ion tio for nde has nce edt tis sth men

Порядок частоты наиболее распространенных удваивается:

ss ee tt ff 11 mm oo

Order of frequency of initial letters:

T O A W B C D S F M R H I Y E G L N P U J K

Order of frequency of final letters:

E S T D N R Y F L O G H A R M P U W

One-letter words:

a, I, 0.

Наиболее часто встречающиеся двухбуквенные слова:

of, to, in, it, is, be, as, at, so, we, he, by, or, on, do, if, me, my, up, an, go, no, us, am…

Наиболее часто встречающиеся трехбуквенные слова:

тот, и, для, являются, но, не, вы, все, любой, может, имел, ее, был, один, наш, из, день, получить, имеет, его, его, как, человек, новый, теперь, старый, видишь, два, путь, кто, мальчик, делал, ее, пусть, ставил, скажем, она тоже использует… это, будет, твой, от, они, знают, хотят, было, хорошо, много, какое-то, время, очень, когда, приходи, сюда, просто, вроде, долго, делай, много, больше, только, над, такой, взять, чем, их, ну, были…

Библиография:

Гарднер, Мартин. Коды, шифры и секретное письмо.

Нью-Йорк, штат Нью-Йорк: Dover Publications Inc., 1972.

Замечательное, веселое и легко читаемое введение в коды и шифры.

Смит, Лоуренс Дуайт. Криптография, наука секретного письма.

Нью-Йорк, штат Нью-Йорк: Dover Publications Inc., 1943.

Хороший обзор кодов и шифров со множеством исторических примеров.

Конхейм, Алан Г. Криптография: Учебник.

Нью-Йорк, штат Нью-Йорк: John Wiley & Sons, 19 лет.81.

Высокотехническая (и математическая) книга о более современных методах создания и взлома кода.

Гейнс, Хелен Фуше. Криптоанализ: исследование шифров и их решение.

Нью-Йорк, штат Нью-Йорк: Dover Publications Inc., 1956.

Название говорит само за себя.

Интернет-ресурсы

- Учебник по криптографии

- Изучите криптографию

- Криптология для начинающих (PDF)

- Основные понятия криптологии

- Международный музей шпионажа в Вашингтоне, округ Колумбия

- CryptoCellar Фроде Вейеруда: криптология и ее история

- Бумага по криптологии Оливера Пелла

- Кодировщики навахо: информационный бюллетень о Второй мировой войне

изящные гаджеты, зарубежные путешествия, опасные ракеты, быстрые машины и тряска, но не шевелится. Вы, вероятно, не подумали бы о математике. Но вы должны.

изящные гаджеты, зарубежные путешествия, опасные ракеты, быстрые машины и тряска, но не шевелится. Вы, вероятно, не подумали бы о математике. Но вы должны. Взлом кодов и раскрытие истинного смысла секретных сообщений требует множества математических операций, от простого сложения и вычитания до обработки данных и логического мышления. Фактически, некоторые из самых известных взломщиков кодов в истории были математиками, которые смогли использовать довольно простую математику для раскрытия заговоров, выявления предателей и влияния на сражения.

Римский старикан

Приведу пример. Почти 2000 лет назад Юлий Цезарь был занят захватом мира, вторгаясь в страны, чтобы увеличить размер Римской империи. Ему нужен был способ сообщить свои боевые планы и тактику всем на его стороне так, чтобы враг не узнал об этом. Так что Цезарь писал сообщения своим генералам шифром. Вместо того, чтобы писать букву «А», он писал букву, которую

идет на три позиции дальше в алфавите, буква «D». Вместо «В» он писал «Е», вместо «С» он писал «Ф» и так далее. Однако, когда он доходил до конца алфавита, ему приходилось возвращаться к началу, поэтому вместо «X» он писал «A», вместо «Y» он писал «В», а вместо «Z» он писал «С».

Вместо «В» он писал «Е», вместо «С» он писал «Ф» и так далее. Однако, когда он доходил до конца алфавита, ему приходилось возвращаться к началу, поэтому вместо «X» он писал «A», вместо «Y» он писал «В», а вместо «Z» он писал «С».

Заполните таблицу, чтобы узнать, как Цезарь закодировал бы следующее сообщение:

| Сообщение Цезаря | А | Т | Т | А | С | К | А | Т | Д | А | Вт | Н | ||

| Б | У | |||||||||||||

| С | В | |||||||||||||

| Кодированное сообщение | Д |

Когда генералы Цезаря пришли расшифровывать сообщения, они знали, что все, что им нужно сделать, это вернуться на три позиции назад по алфавиту. Попробуйте разобраться в этих сообщениях, которые могли быть отправлены Цезарем или его генералами:

Попробуйте разобраться в этих сообщениях, которые могли быть отправлены Цезарем или его генералами:

hqhpb dssurdfklqj

wkluwb ghdg

uhwuhdw wr iruhvw

Легко как 1, 2, 3

Все это кажется очень умным, но пока это были только буквы, а не цифры. Так где же математика? Математика приходит, если вы думаете о буквах как о числах от 0 до 25, где A равно 0, B равно 1, C равно 2 и т. д. Тогда кодирование, сдвиг алфавита вперед на три позиции, такое же, как добавление трех к вашему начальному числу:

| А | Б | С | Д | Е | Ф | Г | Х | я | Дж | К | л | М | Н | О | Р | В | Р | С | Т | У | В | Вт | х | Д | З |

| 0 | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 | 18 | 19 | 20 | 21 | 22 | 23 | 24 | 25 |

Например, буква «А» кодируется как 0+3=3, то есть «D».

Кодировка «I»: 8+3=11, то есть «L».

Тем не менее, вы должны быть осторожны, когда доберетесь до конца алфавита, потому что там нет буквы с номером 26, поэтому вам нужно вернуться к номеру 0. В математике мы называем это «MOD 26», вместо того, чтобы писать 26, возвращаемся к 0.

Попробуйте закодировать свое имя, добавив 3 к каждой букве. Затем попробуйте закодировать свое имя, сдвигая алфавит вперед на большее количество позиций, добавляя большие числа, например, добавляя 5, а затем добавляя 10. Затем попробуйте расшифровать. Если ваши буквы — это числа, а кодирование — это сложение, то декодирование — это вычитание, поэтому, если вы закодировали сообщение, добавив 5, вам придется декодировать сообщение,

вычитая 5.

Измена!

Если вы умеете кодировать сообщения сдвигом алфавита вперед, то, возможно, поняли, что на самом деле взломать этот тип кода довольно просто. Это легко сделать методом проб и ошибок. Вражескому взломщику кодов нужно будет только попробовать 25 различных возможных сдвигов, прежде чем он сможет прочитать ваши сообщения, а это значит, что ваши сообщения не будут секретными в течение очень долгого времени. длинная.

длинная.

А как насчет того, чтобы закодировать сообщения другим способом? Вместо письма мы могли бы написать символ или нарисовать картинку. Вместо «А» мы могли написать *, вместо «В» написать + и т. д. Долгое время люди думали, что этот тип кода будет очень трудно взломать. Врагу потребовалось бы слишком много времени, чтобы выяснить, какую букву алфавита обозначает каждый символ, просто перепробовав все возможные способы.

комбинации букв и символов. Существует 400 миллионов миллиардов миллиардов возможных комбинаций!

Этот тип кода использовался королевой Шотландии Марией, когда она замышляла заговор против Елизаветы Первой. Мария хотела убить Елизавету, чтобы она сама могла стать королевой Англии, и отправляла такого рода зашифрованные сообщения своему сообщнику Энтони Бабингтону. К несчастью для Мэри, есть очень простой способ взломать этот код, не требующий проб и ошибок, но

привлекать, удивлять, удивлять, математику.

Письмо, отправленное королевой Шотландии Марией своему сообщнику Энтони Бабингтону. Каждый символ обозначает букву алфавита.

Каждый символ обозначает букву алфавита.

Буквы в языке довольно необычны, потому что некоторые из них используются чаще, чем другие буквы. Простой эксперимент, который вы можете провести, чтобы проверить это, состоит в том, чтобы попросить всех в вашем классе поднять руку, если в их имени есть буква «Е». Затем попросите всех тех, у кого есть «Z», поднять руку, затем «Q», затем «A». Вы, вероятно, обнаружите, что буквы «Е» и «А» встречаются чаще, чем «Z» и «А». ‘В’. На графике ниже показана средняя частота появления букв в английском языке. Чтобы собрать информацию, люди просматривали тысячи и тысячи книг, журналов и газет и подсчитывали, сколько раз встречалась каждая буква.

В английском языке чаще всего используется буква E. В любом письме мы используем E в среднем около 13% времени. «Т» — вторая по частоте использования буква, а «А» — третья по частоте использования буква.

И именно эта информация может помочь вам взломать коды. Все, что нужно было сделать мастеру-шпиону Елизаветы Первой, чтобы взломать код Марии, — это просмотреть закодированное сообщение и подсчитать, сколько раз появлялся каждый символ. Символ, который чаще всего встречался, вероятно, обозначал букву «Е». Посмотрите на нашу задачу «Древние руны», чтобы найти еще один код, который можно расшифровать, подсчитав, как часто появляется каждый символ.

Все, что нужно было сделать мастеру-шпиону Елизаветы Первой, чтобы взломать код Марии, — это просмотреть закодированное сообщение и подсчитать, сколько раз появлялся каждый символ. Символ, который чаще всего встречался, вероятно, обозначал букву «Е». Посмотрите на нашу задачу «Древние руны», чтобы найти еще один код, который можно расшифровать, подсчитав, как часто появляется каждый символ.

Когда вы взламываете коды таким образом, ища наиболее распространенную букву, это называется «частотный анализ», и именно этот хитрый метод взлома кодов привел к тому, что Мэри отрезали голову. НАРЕЗАТЬ!

Проверьте свои способности

Взлом этих закодированных сообщений включает в себя не только поиск самого распространенного символа, вы также можете искать символы, которые присутствуют в сообщении сами по себе, т.е. однобуквенные слова. В английском языке есть только два однобуквенных слова: «А» и «И», поэтому одиночный символ должен обозначать «А» или «И». Еще одна вещь, на которую вы можете обратить внимание, — это общие слова. Самые распространенные трехбуквенные слова в английском языке

являются «the» и «and», поэтому, если вы видите группу из трех символов, которые встречаются довольно часто, они могут обозначать «the» или «and».

Еще одна вещь, на которую вы можете обратить внимание, — это общие слова. Самые распространенные трехбуквенные слова в английском языке

являются «the» и «and», поэтому, если вы видите группу из трех символов, которые встречаются довольно часто, они могут обозначать «the» или «and».

Если вы хотите проверить эти советы по взлому кода и свои новые таланты по взлому кода, загляните в «Черную камеру» Саймона Сингха. В нем есть головоломки сдвига Цезаря и частотного анализа, которые вы можете разгадать, и другие коды, которые вы можете попытаться разгадать.

Для получения дополнительной информации о других секретных кодах, которые использовались на протяжении всей истории, посетите веб-сайт Саймона Сингха. В нем полно информации обо всех видах кодов, включая знаменитую историю Enigma, кодовую машину, использовавшуюся немцами во время Второй мировой войны. Немцы думали, что их код непобедим, но невероятно, но британским математикам удалось

взломать код и прочитать все сообщения, отправленные немцами во время войны.

Whet h er ' t is no ble r i n the mi n d to

s uf

Whet h er ' t is no ble r i n the mi n d to

s uf